麻省理工學院的研究人員發現,蘋果公司的M1芯片有一個“不可修補”的硬件漏洞,可能允許攻擊者突破其最后一道安全防線。該漏洞存在于蘋果M1芯片中使用的一種硬件級安全機制,稱為指針認證碼,或稱PAC。這一功能使攻擊者更難將惡意代碼注入設備的內存,并提供了對緩沖區溢出漏洞的防御水平,攻擊迫使內存數據溢出到芯片的其他位置。

然而,來自麻省理工學院計算機科學和人工智能實驗室的研究人員創造了一種新穎的硬件攻擊,它結合了內存損壞和投機性執行攻擊來規避安全功能。該攻擊表明,指針式驗證機制可以在不留痕跡的情況下被洞穿,更糟的是,由于它利用了硬件機制,沒有軟件補丁可以修復它。

該攻擊被恰當地稱為"PacMan"(吃豆人),意思是通過"猜測"指針認證代碼(PAC)發揮作用,該代碼是一種加密簽名,可以確認一個應用程序沒有被惡意更改。這是用推測執行來完成泄露PAC驗證結果,推測執行是現代計算機處理器使用的一種技術,通過推測猜測各種計算行來加快性能,而硬件側信道則用于顯示猜測是否正確。

更重要的是,由于PAC的可能值只有這么多,研究人員發現有可能將它們全部嘗試一遍以找到正確的值。

在一個概念驗證中,研究人員證明了這種攻擊甚至可以對付內核,也就是設備操作系統的軟件核心,這對"所有啟用了指針認證的ARM系統的未來安全工作具有巨大的影響",麻省理工學院CSAIL的博士生、該研究論文的共同第一作者Joseph Ravichandran說。

Ravichandran補充說:"指針認證背后的想法是,如果其他一切都失敗了,你仍然可以依靠它來防止攻擊者獲得對你系統的控制。我們已經表明,作為最后一道防線的指針式認證并不像我們曾經認為的那樣絕對。"

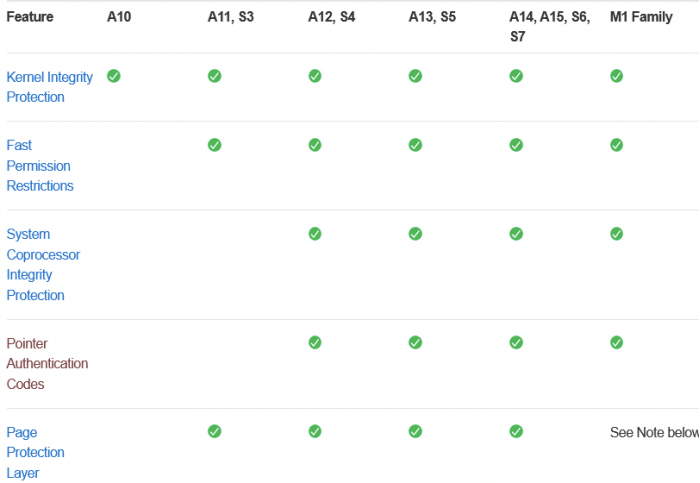

迄今為止,蘋果已經在其所有基于ARM的定制芯片上實施了指針式認證,包括M1、M1 Pro和M1 Max,包括高通和三星在內的其他一些芯片制造商已經宣布或預計將推出支持硬件級安全功能的新處理器。麻省理工學院表示,它還沒有在蘋果未發布的M2芯片上測試攻擊,該芯片也支持指針式認證。

麻省理工學院在研究報告中說:"如果不加以緩解,我們的攻擊將影響大多數移動設備,甚至可能在未來幾年影響桌面設備。"

研究人員向蘋果提交了他們的發現,并提到吃豆人攻擊并不是對M1芯片上所有安全的"神奇繞過",只能采取指針式認證所保護的現有錯誤。蘋果公司沒有發表評論。

去年5月,一位開發者發現了蘋果M1芯片中一個無法修復的缺陷,該缺陷創造了一個隱蔽的通道,兩個或更多已經安裝的惡意應用程序可以用來相互傳輸信息。但這個缺陷最終被認為是"無害的",因為惡意軟件不能利用它來竊取或干擾Mac上的數據。

責任編輯:莊婷婷

特別聲明:本網登載內容出于更直觀傳遞信息之目的。該內容版權歸原作者所有,并不代表本網贊同其觀點和對其真實性負責。如該內容涉及任何第三方合法權利,請及時與ts@hxnews.com聯系或者請點擊右側投訴按鈕,我們會及時反饋并處理完畢。

- M2 Max規格曝光:12核CPU+38核GPU 有望年內亮相2022-06-14

- 蘋果不太可能推出新款12英寸MacBook/Pro筆記本2022-06-14

- 蘋果首款AR眼鏡將會在2024年年底發布2022-06-14

- 最新科技前沿 頻道推薦

-

螞蟻莊園2022年6月14日答案最新 小雞寶寶考考2022-06-14

- 進入圖片頻道最新圖文

- 進入視頻頻道最新視頻

- 一周熱點新聞

已有0人發表了評論